Ist Locky, die Ransomware, die 2016 zu zweifelhaftem Ruhm gelangte, aus und vorbei? Sein Sie sich nicht zu sicher. Auch wenn die neue Version eher kosmetische Änderungen enthält, ist das Virus in Cyberattacken weiterhin präsent.

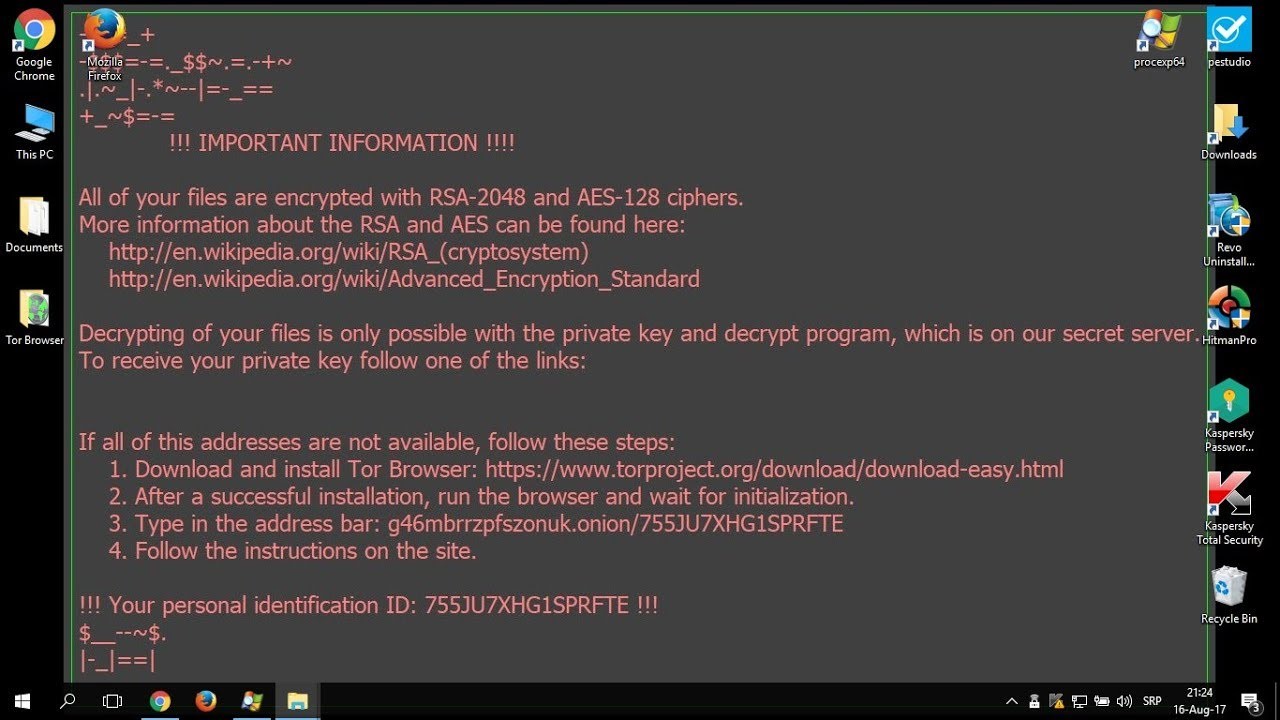

Rückblick auf 2016: Locky erreicht gemäß einer Google-Studie die symbolische Schwelle von 7,8 Mio. US-Dollar Lösegeld und den ersten Platz als „rentabelste“ Ransomware des Jahres. Sie verbreitet sich wie ein Lauffeuer in ganz Europa, insbesondere in Form von Trojanern: Die Anwender erhalten in der Regel per E-Mail eine Rechnung in Form eines Makros, das in einem Word-Dokument versteckt ist. Sie öffnen arglos das Dokument und der Angriff geht los. Locky verschlüsselt die Dateien auf ihrem Computer und gegebenenfalls in ihrem gesamten Netzwerk. Der Schlüssel zur Freigabe wird gegen Lösegeld übermittelt.

Massiver Angriff zum Sommerausklang

Ende August, Anfang September rollte eine neue Angriffswelle dieser Ransomeware an, die zu trauriger Berühmtheit gelangt ist. Die Zahlen sind beeindruckend: 23 Millionen E-Mails in weniger als 24 Stunden, wie David Bisson berichtet. In den Analysen unseres Breach Fighter-Tools wurden die Angriffswellen von Locky (mit seiner Variante Lukitus) und von GlobeImposter zuverlässig erkannt.

Locky: was ist nun neu?

Im Vergleich zur vorherigen Version sind die Entwicklungen geringfügig und hauptsächlich kosmetischer Art: eine zusätzliche Zeichenfolge am Beginn und am Ende der Nachricht sowie eine neue Dateierweiterung.

Auch die Auswirkungen sind geringfügig, weil die zusätzlichen Zeichen keinerlei Wirkung entfalten und die neue Dateierweiterung in den Lösungen von Stormshield Network Security aufgrund der Verhaltensstruktur der Malware bereits entdeckt und „behandelt“ wird.

Für klassische Antivirusprogramme gilt dies allerdings erst, nachdem sie ihre Signaturdatenbanken aktualisiert haben. Daraus lässt sich leicht erkennen, warum der proaktive Ansatz besser ist als der reaktive.