Die Vorhut jeder Cyberattacke sind die sogenannten Dropper, spezielle Dateien, die die Malware auf Ihrem Gerät installieren. Oft sehen sie wie wohlbekannte und vertraute Dateien aus – Rückblick auf die Sommerstatistik.

Dropper & sommerstatistik

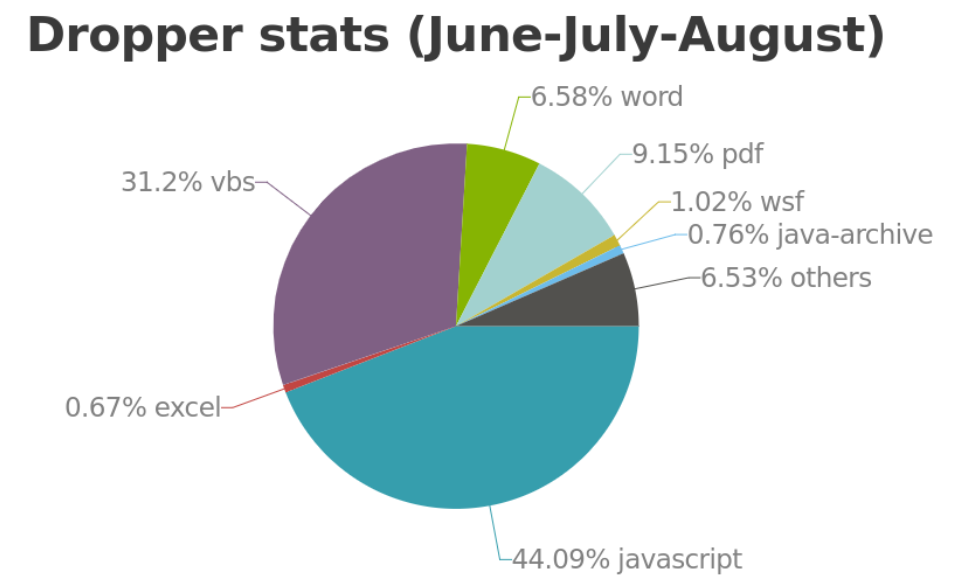

Es ist sinnvoll, die Formen zu untersuchen, in denen die Dropper auftreten, um Ihre Mitarbeiter darauf aufmerksam zu machen, bei welchen Formaten sie aufmerksam sein sollten. In den Monaten Juni, Juli und August 2017 konnte das Threat Intelligence-Team von Stormshield mehrere tausend Dropper analysieren. Die Ergebnisse sehen so aus:

Die klassischen Formate Word und PDF sind zwar vorhanden, allerdings in geringerem Ausmaß, und andere Formate wie Javascript und Visual Basic Script (VBS) ersetzen sie. Interessant war, dass in den untersuchten Monaten relativ wenige Excel-Formate zu finden waren.

Oft braucht es aber gar keine komplizierte Suche.Um diese Dropper zu erkennen, reichen ein paar gesunde Best Practices zum Schutz vor Malware:

- Achten Sie auf regelmäßige Aktualisierungen Ihres Computers (Betriebssystem, Software und Plugins).

- Archivieren Sie regelmäßig Ihre wichtigsten Dateien.

- Und vor allem klicken Sie nicht auf Links, die aus unbekannter Quelle stammen.

Breach Fighter: Big und Smart Data

Mit dem Tool Breach Fighter erkennt und analysiert das Security Intelligence-Team von Stormshield in Millionen Spamnachrichten und zielgerichteten Angriffen vorhandene Malware, aber auch ihre Dropper. Breach Fighter stützt sich auf Muster, die in Hunderttausenden von Stormshield Network Security-Firewalls weltweit gesammelt werden. Das Security Intelligence-Team kann daher in Echtzeit feststellen, mit welchen Droppern die Angriffe durchgeführt werden.