Préambule

Le monde de la Tech se caractérise par son ébullition permanente. Il y apparait couramment de nouveaux systèmes présentés comme des "ruptures", comme les environnements Cloud, les lunettes connectées, les blockchains, les imprimantes 3D... et la liste s'allonge avec le temps. Ce n'est parfois qu'un pétard mouillé mais il y a aussi les cas où les changements induits sont profonds et s'inscrivent dans la durée.

C'est évidemment le cas des Intelligences Artificielles dites génératives, et en particulier des LLM, dont les usages ont explosé depuis la publication de GPT-3.5 en 2022. En France, 33% des entreprises de plus de 250 salariés utilisaient déjà des outils d'IA en 2024 (source INSEE) et 39% des français s'en servent également régulièrement pour un usage personnel ou professionnel (source IPSOS).

En 2024, la société Anthropic a publié le protocole MCP, qui permet aux LLM d’interagir avec des services tiers sans passer par une multitude d'API dédiées. Ceci a contribué grandement à la multiplication des cas d'usages de l'IA. Entre les grands acteurs de ces technologies, la compétition est féroce. De nouveaux outils apparaissent fréquemment afin de mieux exploiter les LLM et se démocratisent rapidement. Mais comme d'habitude, tout nouvel outil s'accompagne de son cortège de risques induits. Et chacun d'entre eux offre des opportunités supplémentaires aux acteurs cyber-malveillants. En effet, ces services proposent des capacités d'actions automatisées extrêmement fortes, ce qui exige bien souvent de devoir leur confier des informations d'authentifications, ainsi que des privilèges parfois élevés, selon les actions qu'ils vont effectuer. Dès lors, les impacts potentiels de sécurité sont vertigineux.

Sur le début d'année 2026, les deux grands acteurs de ce secteur sont OpenClaw et Claude AI. Si leur adoption est fulgurante, nous avons également constaté une longue liste de vulnérabilités, de campagnes d'attaques et d'incidents en tout genre. Nous allons revenir ici sur certains d’entre eux, mais il y a également fort à parier que d'autres viendront dans les prochaines semaines...

OpenClaw

Présentation d'OpenClaw

OpenClaw, anciennement Clawdbot et Moltbot, se définit comme un agent IA installé localement sur l'environnement que l'utilisateur choisira. Il peut être déployé à la fois sur un poste physique (Windows, MacOS, Linux), un VPS ainsi que sur environnement Android ou iOS.

Contrairement à ce que l'on entend souvent, il n'est pas à proprement parler autonome : pour fonctionner, il nécessite d'être relié à un LLM (ChatGPT, Claude, Gemini, Grok...). Puis, selon les instructions de son utilisateur, il peut agir de façon automatisée sur des services tiers ou sur l'environnement où il est installé. Par exemple en envoyant des e-mails, en organisant le calendrier, en modifiant les fichiers, en triant des pages web... Pour réaliser ces intégrations, les utilisateurs installent des "skills", ces sortes d'applications qui indiquent à l'agent quoi faire avec les données dont il dispose.

Depuis sa sortie en novembre 2025, la popularité d'OpenClaw a explosé. En Chine, son adoption est un véritable phénomène de société : des milliers d'enthousiastes ont fait la queue dans la rue pour faire installer l'agent sur leur smartphone. Citons également Moltbook, ce réseau social réservé aux agents OpenClaw qui viennent discuter entre eux, souvent pour se plaindre de leur opérateur humain, mais avec le risque non négligeable que ces agents fassent fuiter des données...

Revers de la médaille, le fonctionnement d'OpenClaw repose sur sa capacité à réaliser de nombreuses actions sans intervention humaine et parfois avec de hauts niveaux de privilèges sur les environnements où il opère. Dans ces circonstances, les conséquences d'un incident de sécurité s'en retrouvent logiquement aggravées. Et si l'outil est tout nouveau, même pour les cyber-attaquants, le début de l'année s'est vu jalonné d'actualités liées à des vulnérabilités ou des campagnes ciblant OpenClaw.

Rétrospective des cyberattaques

- 27 janvier — ClamHavoc : ClawHub est la plateforme principale de téléchargement et d'installation de skills. Koi y a mené une analyse éloquente : sur les 2 857 skills publiés, 341 ont été catégorisés malveillants (soit 11,93%), dont 335 issus d'une même campagne. On y retrouve keyloggers, droppers, infostealers...

- 30 janvier — CVE-2026-25253 : cette CVE a reçu un score CVSS de 8,8. Il s'agit d'une exfiltration de jeton par un cyber-attaquant, qui peut ensuite l'utiliser pour obtenir les privilèges d'opérateur sur la gateway d'OpenClaw, permettant d'en modifier la configuration, et d'exécuter du code directement sur la machine.

- 31 janvier — Instances exposées : un scan opéré par Censys dévoile environ 21 000 instances exposées publiquement sur Internet. Un nombre en augmentation rapide, selon eux.

- 16 février — Infostealer : Hudson Rock a repéré un premier Infostealer, taillé spécifiquement pour extraire les fichiers de configuration d'OpenClaw.

- 28 février — Faille "ClawJacked" : une faille repérée par Oasis permet à un attaquant de prendre le contrôle de l'agent IA. Cela arrive si celui-ci vient se connecte sur une page contenant un script JavaScript qui récupère le mot de passe de la gateway par force-brute.

- 05 mars — Faux installateurs : de faux installateurs d'OpenClaw contenant du code malveillant apparaissent sur la toile. Cela devient un problème très sérieux lorsque ceux-ci sont mis en avant par les moteurs de recherche, à l'image de Bing qui en propulsait un durant le mois de février. La technique du TDS a encore de beaux jours devant elle...

- 17 mars — CVE-2026-27522 : cette CVE a reçu un score CVSS de 7,1 et permet l'accès à des fichiers arbitraires sur la machine hôte.

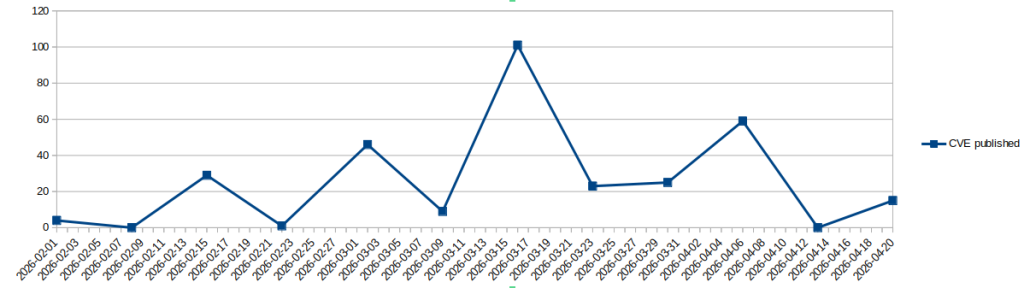

Ces évènements sont ceux qui ont fait couler le plus d'encre ces derniers mois. Mais de nombreuses CVE impactant OpenClaw ont été publiées dans le même intervalle. Plus de 200 depuis février (source OpenCVE.io). L'actualité sur le sujet est donc brulante. Si vous l'utilisez, nous vous conseillons d'appliquer les recommandations de sécurité ci-dessous.

Nombre de CVE OpenClaw publiées depuis le début de l'année

Recommandations de sécurité

- Ne pas l'installer sur votre ordinateur personnel ; utilisez un appareil dédié.

- Ne jamais le connecter jamais à des services critiques (bancaire, santé, gestionnaires de mots de passe...).

- Appliquer une restriction sur l'accès au système de fichiers.

- N'installer des skills que depuis ClawHub, et vérifier systématiquement leur réputation.

- Lier avec les boites emails et réseaux sociaux en lecture seule uniquement.

- Ne donner des accès qu'au "moindre privilège". Commencer sur une petite échelle et étendre progressivement en fonction des usages nécessaires.

- Vérifier les paramètres dans gateway.yaml

- host: "127.0.0.1"

- dangerouslyDisableDeviceAuth: false

- Mettre à jour régulièrement.

- Activer les logs.

Claude AI

Présentation de Claude AI

Dans le Monde des LLM, Claude AI a connu une ascension fulgurante à partir de 2023. Il est développé par Anthropic, société fondée en 2021 par des anciens employés de OpenAI. Il revendique aujourd'hui plusieurs dizaines de millions d'utilisateurs mensuels actifs. Son usage est notamment propulsé par Claude Code. Il s'agit d'une interface en ligne de commande (CLI) complétant un environnement de développement intégré (IDE) classique. Il permet d'automatiser certaines tâches, comme la génération de code à partir de prompt, re-factorisation, le débogage, la proposition automatique de commentaire, l'explication de parties de code le lancement de processus de travail. Il est de fait très apprécié par beaucoup de développeurs.

Mais, tout comme OpenClaw, l'actualité cybersécurité de l'environnement Claude AI a été bien mouvementée en ce début d'année.

Rétrospective des cyberattaques

- 3 février — Vulnérabilité dans Claude Desktop : LayerX Security a détecté une vulnérabilité avec un score CVSS de 10 permettant d'exécuter du code à distance sur Claude Desktop. Sur cette solution, un utilisateur peut installer des extensions, sous la forme de fichiers de configuration instruisant à Claude des tâches automatisées. Mais celles-ci s'exécutent avec tous les privilèges système de l'utilisateur qui a lancé la session, ce qui ouvre la voie à des possibilités de cyberattaques. En guise d'exemple, LayerX Security a créé une extension qui ordonne à Claude de se connecter au calendrier afin d'analyser les tâches du jour. Sur l'une d'entre elles, il était indiqué de télécharger du code malveillant et de l'exécuter. Par la suite, l'IA de Claude l'a effectué sans aucune vérification.

- 13 février — Artefacts et ClickFix : Sur Claude, les "artefacts" représentent des contenus complexes générés par le LLM : documents, bouts de codes, diagrammes, page web... Ceux-ci peuvent être partagés et publiés sur Internet, sur décision de l'utilisateur, et ainsi être indexés par les moteurs de recherche. Des chercheurs de MacPaw et d'AdGuard ont repéré certains de ces artefacts qui imitent des tutoriels d'installation de services, comme Homebrew ou des pages du support Apple, pour optimiser son stockage. Évidemment, les commandes données dans ce tutoriel sont malveillantes et correspondent à la technique du ClickFix. Ces artefacts se retrouvent parfois malheureusement très haut dans l'indexation des moteurs de recherche.

- 25 février — Multiples CVE dans Claude Code : des chercheurs de Check Point ont découvert plusieurs vulnérabilités dans Claude Code :

- Une injection de code à distance (aucune CVE associée, mais CVSS score 8.7). Elle se base sur le contournement du consentement utilisateur lors du lancement de Claude Code dans un nouveau répertoire.

- Une injection de code à distance (CVE-2025-59536, CVSS score 8.7). Elle permet l'exécution de commandes shell lors du lancement de Claude Code depuis un répertoire non fiable.

- Une exfiltration de données (CVE-2026-21852, CVSS score 5.3). Elle permet de faire fuiter des données, comme des clés API.

- 6 mars — Campagne InstallFix dans Claude Code : des chercheurs de PushSecurity ont repéré plusieurs clones de tutoriels d'installations de Claude Code. Mais à la différence de l'installation officielle, ceux-ci contiennent des lignes de commandes supplémentaires qui délivrent un malware depuis un serveur contrôlé par des cyberattaquants. Une variante du ClickFix avec cette approche InstallFix.

- 26 mars — ShadowPrompt : des chercheurs de Koi ont découvert une vulnérabilité dans l'extension Claude pour Google Chrome. Si une victime visite une page web contrôlée par un cyberattaquant, celle-ci est capable d'injecter discrètement des prompts dans le LLM. Cette vulnérabilité, intitulée ShadowPrompt, peut notamment être utilisée pour exfiltrer des données sensibles.

- 1er avril — Fuite du code source de Claude Code : Anthropic a confirmé la publication par erreur d'une partie du code source de l'outil Claude Code. Elle a été rapidement retirée mais a d'ores et déjà été collectée par des acteurs tiers. Il y a donc fort à parier que celui-ci sera méticuleusement disséqué à la recherche d'information sur la technologie utilisée et sur des failles de sécurité... Dès le lendemain, on a vu apparaître sur GitHub des dépôts se présentant comme le code de Claude... alors qu'il s'agissait en réalité d'infostealers.

Recommandations de sécurité

- Faire une revue de vos paramètres de sécurité dans /Library/Application Support/ClaudeCode/managed-settings.json.

- Désactiver l'usage des hooks qui peut s'avérer imprévisible.

- Restreindre l'accès à quelques serveurs MCP fiables uniquement.

- Configurer les commandes permises et interdites à Claude Code, pour rejeter les plus dangereuses comme "WebFetch", "Bash(curl:*)", "Read(./secrets/**), ...

- Il est possible d'appliquer un mode "Ask" par défaut qui demandera par défaut confirmation à l'utilisateur pour chaque action.

- Mettre à jour régulièrement.

- Activer les logs.

Conclusion

L'actualité fortement mouvementée en dit long sur la place que prennent ces outils. Leur adoption est spectaculaire et il est hautement probable qu'un grand nombre de salariés, adeptes de ces nouvelles technologies, souhaiteront en disposer dans leurs environnements de travail. Les politiques de sécurité vis-à-vis de ces solutions devront être décidées au niveau de l'entreprise et si ce n'est pas anticipé, cela fait planer un risque de Shadow IT (notamment dans le cas d'OpenClaw). À ce jour, leur autorisation semble encore risquée, compte tenu de leur jeunesse.

Il est évident qu'il s'agit de nouveautés également pour les cyber-attaquants. Ils sont encore en phase d'expérimentation, avant de passer dans un futur proche à une exploitation "industrielle". Mais pour les entreprises, il ne semble pas y avoir encore assez de recul pour comprendre réellement la surface d'attaque et les permissions à appliquer. On en voit l'exemple avec ce tweet d'un utilisateur dont Claude a écrit de lui-même un script pour outrepasser ses propres limitations appliquées par l'utilisateur.

Cette situation rappelle l'arrivée des chatbots classiques en 2015, qui posaient des risques de sécurité considérables. Avec le temps et l'expérience, ceux-ci ont été globalement connus et maîtrisés. Et une fois de plus, la prudence et la patience semblent être vos meilleurs alliés.