Introduction

Dans un contexte de multiplication importante des cyberattaques, les cyber-criminels développent constamment de nouvelles techniques pour piéger les utilisateurs. Parmi celles récemment industrialisées, la technique ClickFix connaît une forte progression depuis sa première détection en mars 2024.

Elle repose sur l'ingénierie sociale pour exploiter la confiance des internautes et les inciter à exécuter eux-mêmes une commande malveillante sur leur machine, elle est devenue l'une des méthodes d'attaque les plus efficaces et répandues en ce moment selon un rapport de Microsoft datant de 2025, qui indique que 47% des accès initiaux proviennent de la technique du ClickFix.

C'est quoi la technique ClickFix ?

La technique ClickFix est une méthode d'ingénierie sociale en deux étapes, où les cyber-criminels simulent d'abord une panne ou défaillance, puis proposent une solution rassurante qui trompe l'utilisateur pour qu'il exécute lui-même une commande malveillante sur sa propre machine.

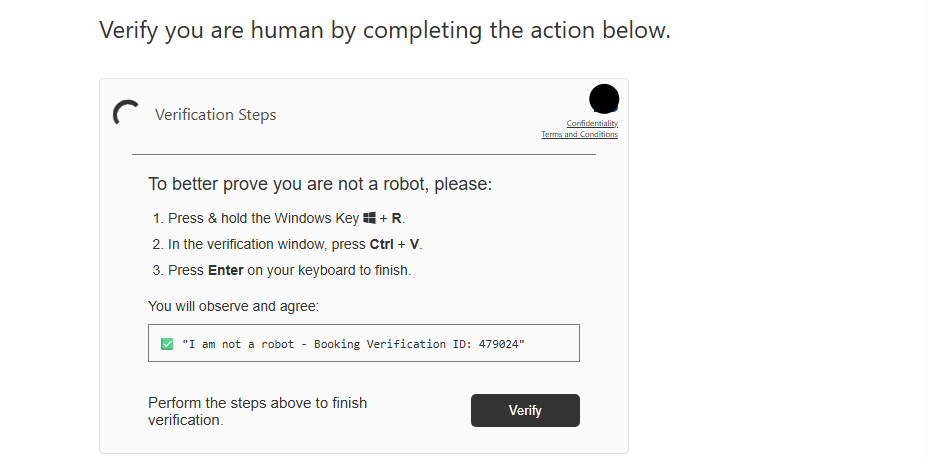

Le principe est qu'un site compromis ou une page de phishing dédiée affiche une fausse alerte de sécurité (CAPTCHA anti-bot, erreur du navigateur, blocage Cloudflare, etc.) et expose un message guidant l'utilisateur. Par exemple :

Pour réparer le problème, veuillez effectuer ceci :

- Appuyez sur Windows + R

- Dans la fenêtre qui s'ouvre, appuyez sur Ctrl + V (la commande malveillante étant copiée directement dans le presse-papiers par un code Javascript en arrière plan)

- Appuyez sur Entrée

Ou encore :

Pour réparer le problème, veuillez effectuer ceci :

- Cliquez sur le bouton "copier" ci-dessus

- Appuyez sur Windows + X

- Ouvrir le terminal en tant que administrateur

- Dans la fenêtre qui s'ouvre, appuyez sur Ctrl + V puis Entrée

L'utilisateur pense réparer un problème technique, mais en réalité lance le premier maillon de la chaîne d'attaque (téléchargement, exécution de malware, ou tout autre action malveillante).

L’illustration ci-dessous montre un exemple concret, avec usurpation de l'identité d'une marque réputée dans la réservation d'hôtels :

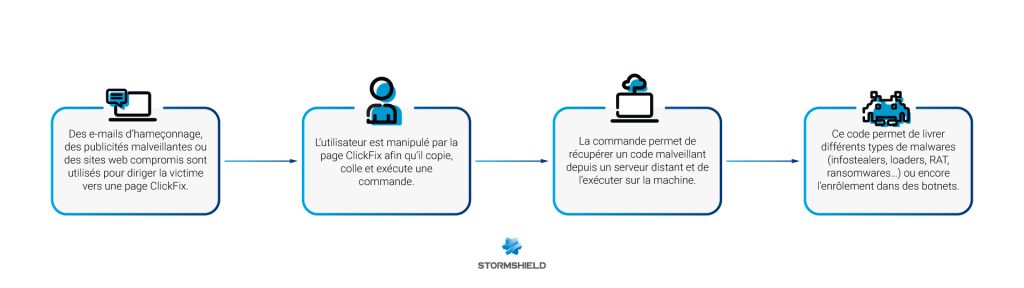

Le schéma ci-dessous montre le déroulement complet d'une attaque ClickFix, du clic initial sur le site malveillant jusqu'au déploiement du malware.

Pourquoi cette technique est-elle efficace ?

La technique ClickFix exploite la psychologie humaine avec :

- Un sentiment de frustration face à un dysfonctionnement (biais cognitif lié à la peur de ne pas pouvoir récupérer ce que l’utilisateur était venu chercher)

- L'apparence légitime de systèmes connus (CAPTCHA Cloudflare, vérification navigateur...)

- Des fausses erreurs techniques familières (sentiment de compréhension du "problème" par l'utilisateur, sans éveiller sa méfiance)

- Des instructions ultra-simples (quelques frappes claviers et clics de souris : effort faible nécessaire pour résoudre le "problème")

- Une méconnaissance des outils et des commandes utilisés (l’utilisateur exécute sans comprendre la portée réelle des actions demandées)

L'utilisateur devient acteur et exécute lui-même la menace, contournant ainsi les protections techniques classiques par une exécution manuelle et souvent obfusquée (long espace vide cachant la véritable commande malveillante) :

- Navigateurs : mécanismes d'isolation / sandbox, analyse dynamique de contenu (scripts...), listes de blocage d'URL, outils type Safe Browsing

- Antivirus : détection statique (signatures de fichiers)

- EDR (Endpoint Detection and Response) : analyse de téléchargements HTTP/HTTPS, surveillance des processus lancés

Cette approche s’appuie fréquemment sur l’usage de LOLBAS (Living Off The Land Binaries and Scripts) : des outils légitimes déjà présents sur le système (comme PowerShell) détournés à des fins malveillantes, rendant la détection plus difficile.

Une technique en forte croissance

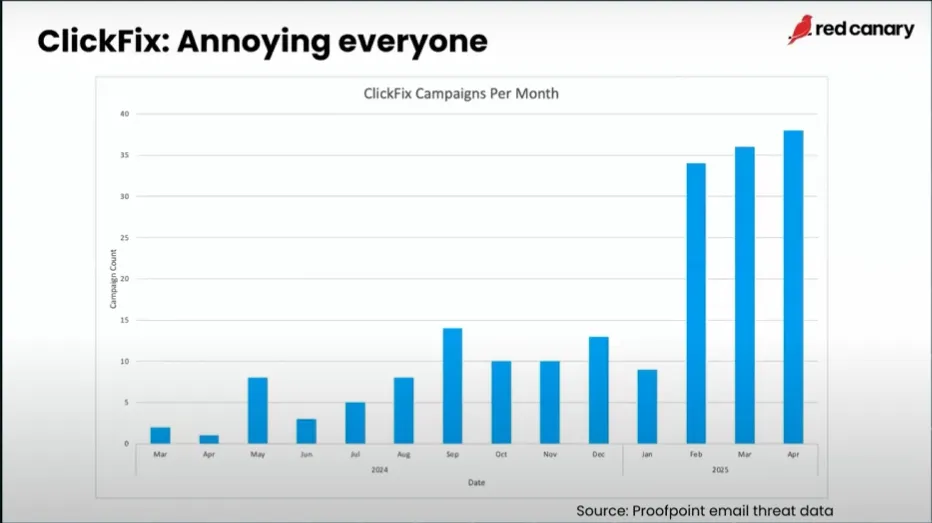

Depuis sa première observation en mars 2024, les experts en cybersécurité observent une augmentation très rapide des attaques ClickFix. ESET rapporte ainsi une hausse de 500% des détections entre fin 2024 et mi-2025.

Selon la classification MITRE ATT&CK, ClickFix s’inscrit dans la tactique Exécution (Execution), sous la technique T1204 - User Execution, et plus précisément la sous‑technique T1204.004 - Malicious Copy and Paste.

Cette technique, désormais observée sur différents systèmes d’exploitation (Windows, macOS, Linux), est utilisée par une large variété d’acteurs malveillants :

- Des cybercriminels indépendants

- Des groupes spécialisés dans le vol de données (infostealers)

- Des acteurs étatiques

Elle est aussi devenue un vecteur d'infection important pour des campagnes de malwares comme Latrodectus, Lumma Stealer, NetSupport RAT.

Voici les chiffres de 2024/2025 selon Proofpoint :

Conclusion

La technique ClickFix illustre l'efficacité des cyberattaques d'ingénierie sociale : en exploitant la confiance des utilisateurs, les cybercriminels les incitent à déployer eux-mêmes des malwares. Ils passent ainsi outre les outils de sécurité à disposition.

Les cybercriminels perfectionnent en continu cette technique pour la rendre plus persuasive. L'évolution principale de la technique repose sur l'émergence de variantes comme FileFix, qui simule l'Explorateur Windows au lieu de la boîte de dialogue "Exécuter", incitant l'utilisateur à ouvrir un fichier malveillant via une interface familière.

La vigilance et la sensibilisation des utilisateurs reste la meilleure défense, notamment face à des consignes suspectes comme l’ouverture de Win + R.

Dans un prochain billet, l'équipe de Cyber Threat Intelligence de Stormshield présentera une analyse détaillée d'une chaîne d'attaque ClickFix, incluant l'étude des charges malveillantes et les étapes techniques de l'attaque.