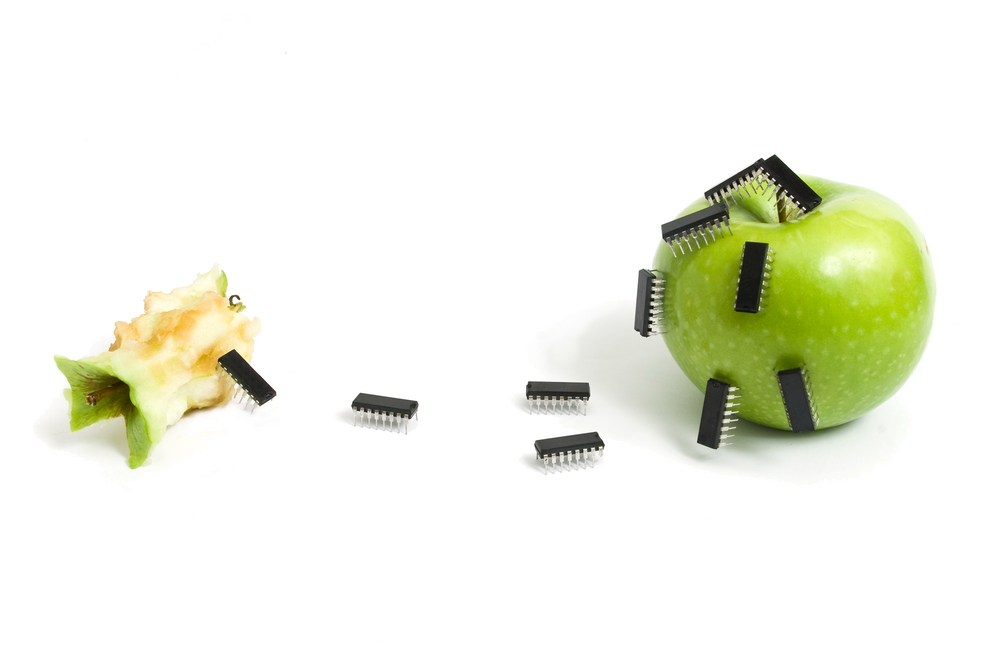

Avec son écosystème verrouillé et sa communication savamment orchestrée, Apple peaufine son image de citadelle inattaquable. Mais en matière de cybersécurité, personne n’est invulnérable.

“What happens in your iPhone stays in your iPhone”. Sur un gigantesques panneau noir déployé sur 13 étages, voici le message en lettres blanches qu’ont pu lire les visiteurs du CES cette année. Une grande opération de communication d’Apple pour promouvoir son écosystème et se poser en ardent défenseur de la privacy. Las, à peine trois semaines plus tard, l’entreprise a dû reconnaître une importante faille de sécurité sur FaceTime permettant d’écouter des utilisateurs d’iPhone à leur insu. Dans la foulée, MacOSX a été infecté par le malware CookieMiner, une attaque permettant de pirater et de voler les cryptomonnaies détenues par les victimes. Et après la découverte d’une vulnérabilité Zero Day sur la nouvelle version de macOS, Mojave, le début d’année 2019 confirme à lui seul qu’en matière de sécurité, personne n’est invulnérable. Pas même la marque à la pomme.

En octobre 2020, plusieurs hackers – Brett Buerhaus, Tanner Barnes, Sam Curry, Samuel Erb et Ben Sadeghipour – se sont lancés à l'assaut du programme de Bug Bounty d'Apple. Le résultat est sans appel : un total de 55 vulnérabilités découvertes, dont 11 critiques et 29 au niveau sévère...

Le mythe de l’inviolabilité d’Apple

Pourtant, Apple a longtemps été perçu comme un système inviolable. Un mythe qui s’explique par trois grandes raisons, selon David Gueluy, Innovation leader chez Stormshield. « Historiquement, Apple a d’abord été épargné par les attaques parce qu’il comptait moins d’utilisateurs que Microsoft ; il n’était donc pas une cible de choix. Ensuite, l’écosystème fermé d’Apple donne une illusion de maîtrise et d’imperméabilité aux attaques. Enfin, la protection de la vie privée est devenu un argument commercial d’Apple, qui communique beaucoup dessus et renforce ainsi dans les esprits une association entre Apple et la notion de sécurité. »

Mais depuis plusieurs années, Apple est devenu une cible récurrente des attaques. Les succès de l’iPhone et du MacBook ont dopé le nombre d’utilisateurs de l’écosystème Apple, et leur profil – plutôt CSP + et VIP – aiguise les appétits. « La motivation des cyberattaques est souvent pécuniaire », rappelle David Gueluy. Résultat : les vulnérabilités découvertes sur les produits d'Apple se multiplient, parfois avec un fort écho médiatique, comme le piratage d’iCloud en 2014, où plusieurs stars hollywoodiennes avaient vu leurs données compromises et leur intimité exposée. « Le cas d’iCloud est emblématique car il rappelle que la sécurité est un problème global : on a tendance à beaucoup penser matériel (smartphone, tablette, ordinateur), or tous les services et outils utilisés apportent des risques supplémentaires », note David Gueluy.

La sécurité est un problème global : on a tendance à beaucoup penser matériel (smartphone, tablette, ordinateur), or tous les services et outils utilisés apportent des risques supplémentaires

David Gueluy, Innovation leader Stormshield

L’App Store, nid d’espions

De quoi faire dire à certains que l’utilisateur Mac n’est pas plus protégé qu’un utilisateur Windows. Un coup d’œil au National Vulnerability Database suffit pour constater que l’écosystème Apple connaît lui aussi son lot de CVE (Common Vulnerabilities and Exposures).

Désormais, un tiers des attaques ciblent les mobiles. Si Android reste l’OS le plus visé, iOS est également vulnérable. Avant l’arrivée du malware CookieMiner en 2019, citons pêle-mêle le malware XCodeGhost (qui aurait infecté plus de 4000 applications de l’App Store), le spyware Pegasus, le cheval de Troie Acedeceiver ou encore le ransomware KeRanger.

L’utilisateur Apple, premier facteur de vulnérabilité

« Les écosystèmes sont de plus en plus robustes. Aujourd’hui, le point d’entrée le plus vulnérable, c’est l’utilisateur », souligne un chercheur en sécurité chez Stormshield. Il existe pourtant des bonnes pratiques simples que chacun peut mettre en œuvre pour limiter les risques. « Comme tous les éditeurs, Apple a des équipes dédiées qui travaillent à la résolution des vulnérabilités. La pratique de cybersécurité numéro une est donc de se mettre régulièrement à jour », rappelle-t-il.

Ne pas télécharger de pièce-jointe suspecte, opter pour une authentification à deux facteurs ou encore définir un mot de passe fort et en changer régulièrement sont également des réflexes basiques à avoir. Et, bien sûr, n’installer que des applications dont on connaît la source. « Il faut soit la télécharger de l’App Store, soit aller la chercher sur le site officiel de l’éditeur », note encore ce spécialiste en cybersécurité. Pour éviter de se retrouver avec une application malveillante, on contrôle l’identité de l’éditeur, pour voir s’il s’agit bien du même que celui d’autres applications dans le store, on regarde les commentaires et surtout… son prix. Si l’application est beaucoup moins chère que le prix attendu, c’est suspect. « Il s’agit des mêmes règles de vigilance que pour le phishing, résume Julien Paffumi, Product Portfolio Manager chez Stormshield. Si c’est trop beau pour être vrai, c’est très certainement un piège ! »

Et le phénomène ne concerne plus seulement les usages personnels. Avec une puissance accrue, de nouvelles fonctionnalités et des campagnes marketing efficaces, les différents produits Apple trouvent leur place dans les entreprises. Pour ces entreprises, des solutions plus poussées permettent de se protéger sur plusieurs niveaux.